增加新的ESXi主机到现有集群不仅可以增加vSAN集群的存储资源(磁盘),同时也可以增加vSAN集群的计算资源(CPU和内存),当然,如果新的主机没有磁盘组的话,我们也⽀持只作为计算资源加⼊到现有vSAN集群。增加新节点的过程主要包括:

1、检查新增ESXi主机的状态。我们建议和原vSAN集群中的主机使⽤相同型号以及ESXi的

版本,确保主机BIOS、⽹卡驱动固件符合ESXi的兼容性要求。除此以外,还需要确保

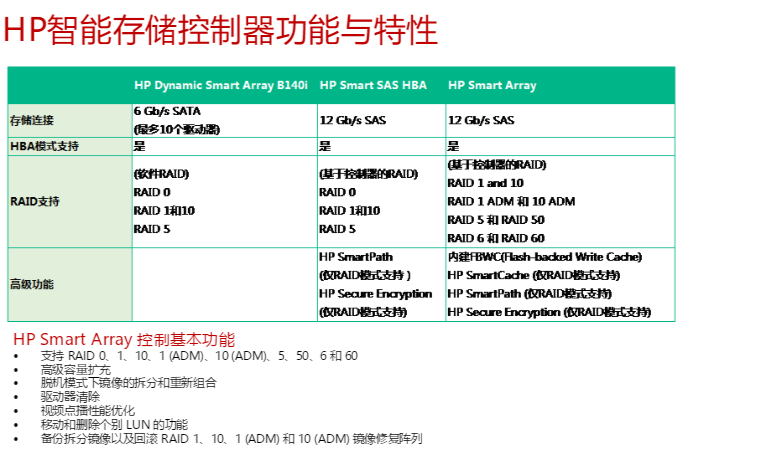

Raid控制器的硬件驱动固件以及所有磁盘的硬件固件都符合vSAN兼容性要求。

2、把新增ESXi主机注册到vCenter中,但是先不要加⼊到vSAN集群。

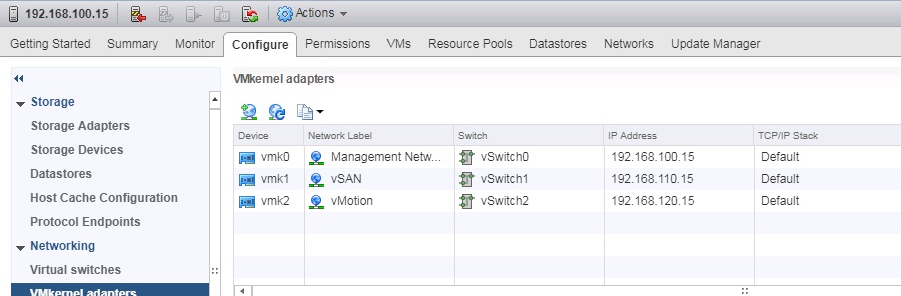

3、需要对新增主机进⾏相关的⽹络配置,包括配置vSAN端口、vMotion端口。

4、配置后状态如下:

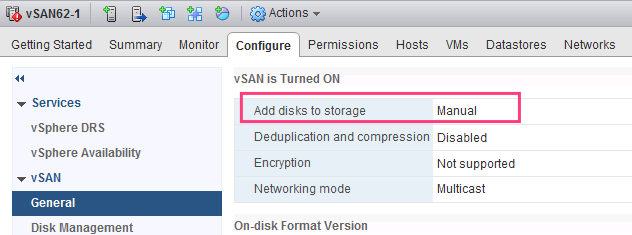

5、确保vSAN集群中添加磁盘模式为“⼿动”

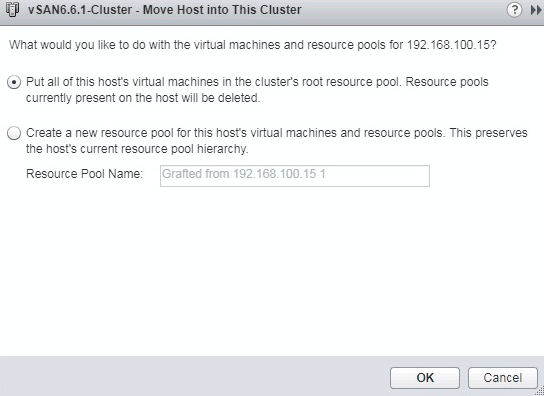

6、把新增主机拖⼊到vSAN集群中:

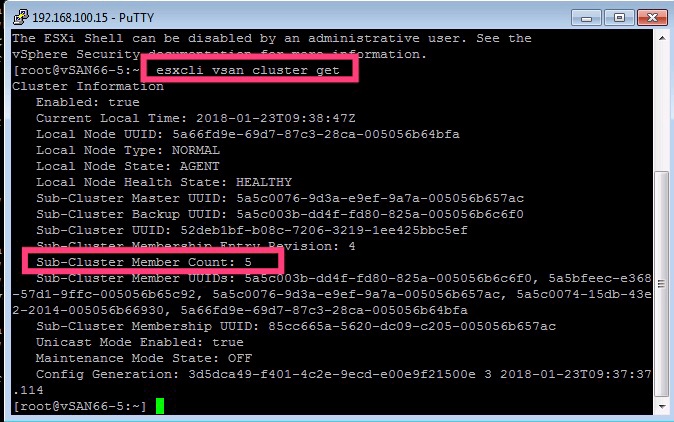

7、等添加任务完成后,检查当前vSAN集群中已经包含了新的主机。

或者命令⾏下执⾏esxcli vsan cluster get

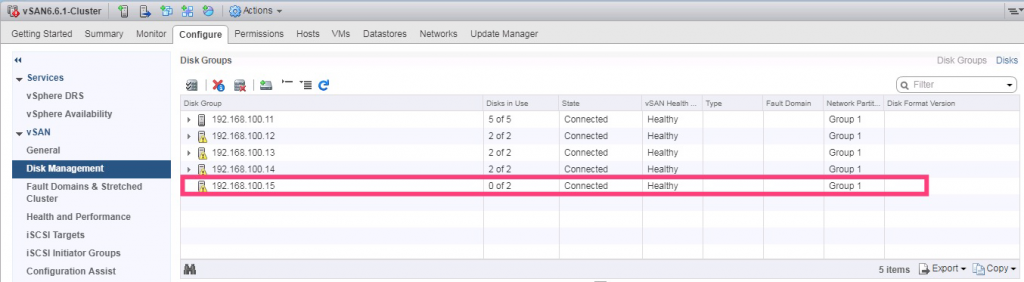

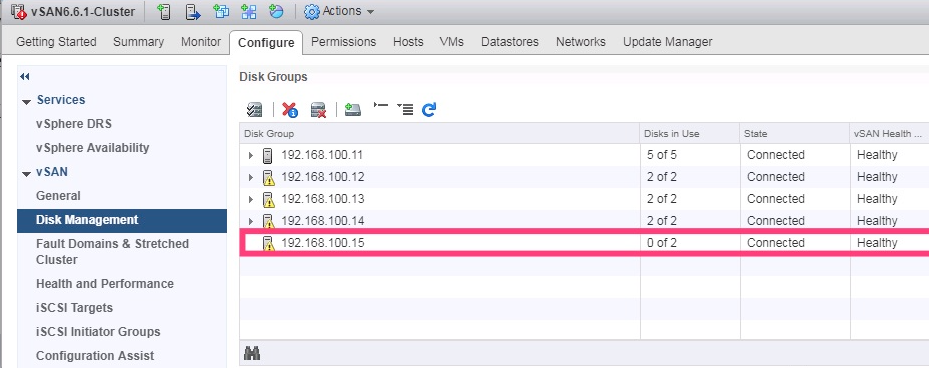

8、这时在vSAN磁盘管理界⾯⾥可以看到新增的主机,但是没有磁盘组。

9、选择新增的主机,创建新的磁盘组。

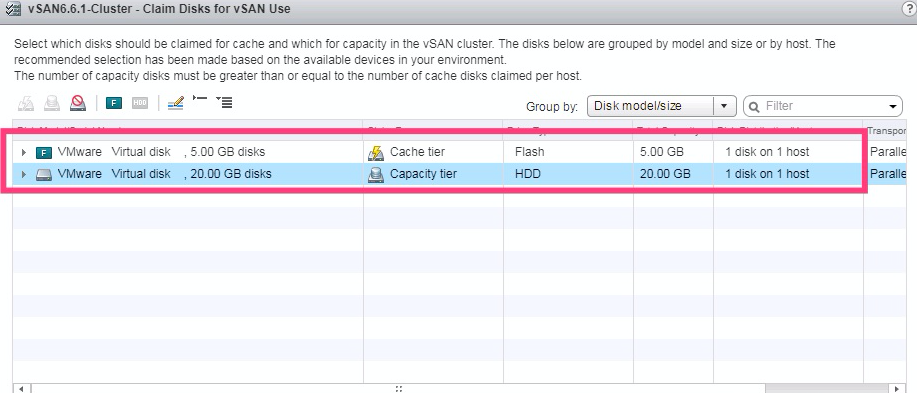

10、选择缓存层磁盘和容量层磁盘。

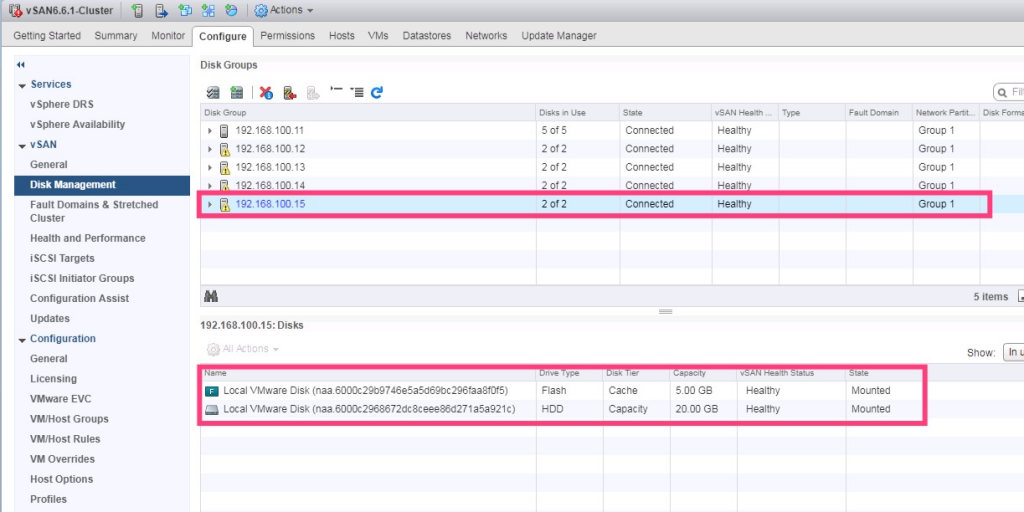

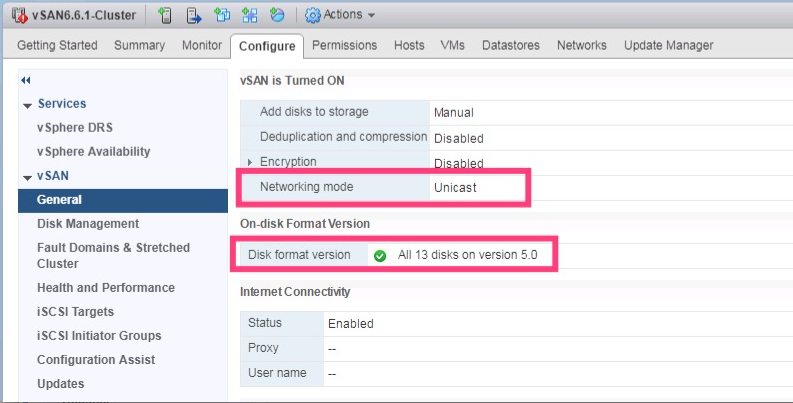

11、创建完成后,检查磁盘组状态以及磁盘格式版本。

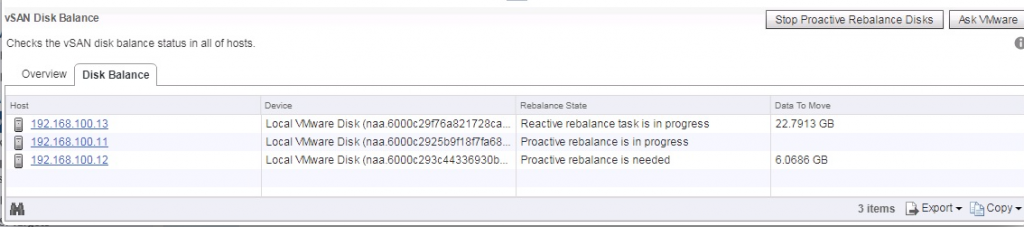

12、添加主机后,如果vSAN中原有磁盘使⽤量没有超过80%,则vSAN不会开始进⾏数据平衡的操作。我们可以通过vSAN健康检查中“磁盘平衡”来⼿⼯触发数据平衡的操作。在后续的运⾏中vSAN会根据实际情况把数据存放在新加⼊的磁盘中,确保所有的磁盘使⽤率⼤致相同。如果开启的DRS,VM会⾃动迁移到新增主机上,使得所有主机负载相同。如果没有开启DRS,则需要⼿⼯迁移VM到新增主机。

在vSphere的ESXi服务器上,有两大类型的端口组,分别是:

VM Network – 用于所有虚拟网路卡连接的端口,相当于物理交换机的下行端口组;

VMkernel – 它包含4个子接口,分别是:Management Traffic、vMotion、Fault Tolerance和IP Storage。

默认情况下,VMkernel下的4个子接口的IP地址,都可以用于vSphere Client或命令行登录管理。

Management Traffic – 这个接口主要用于配置vSphere HA时,管理网路心跳传输时用,如果不勾选,则意味着,没有vSphere HA没有心跳网路,将配置失败;

vMotion – 这个接口则用于支持将虚拟机从A ESXi主机在线迁移到B ESXi主机,如果没有这个接口,将无法迁移;

Fault Tolerance – 这个接口则用于支持虚拟机容错;

IP Storage – 这个接口被用于连接IP存储用,包括iSCSI和NFS存储,都可以。

默认情况下,可以把所有选项都勾选上,但是,这样一来,所有流量都将走同一个通道,容易形成相互干扰,进而导致对应的功能失败。因此,在生产环境中,建议独立划分不同的VMkernel子接口,以便完全保障对应业务的成功性。

要将 ESXi 主机重新加入 vSAN 群集,请执行以下操作:

扩展vsan集群,可参考vmware文档,请点击这里。

| 如果正在运行这些版本: | 可以升级到这些版本: |

|---|---|

| Windows Server 2012 Standard | Windows Server 2016 Standard 或 Datacenter |

| Windows Server 2012 Datacenter | Windows Server 2016 Datacenter |

| Windows Server 2012 R2 Standard | Windows Server 2016 Standard 或 Datacenter |

| Windows Server 2012 R2 Datacenter | Windows Server 2016 Datacenter |

| Hyper-V Server 2012 R2 | Hyper-V Server 2016(使用群集操作系统滚动升级功能) |

| Windows Server 2012 R2 Essentials | Windows Server 2016 Essentials |

| Windows Storage Server 2012 Standard | Windows Storage Server 2016 Standard |

| Windows Storage Server 2012 Workgroup | Windows Storage Server 2016 Workgroup |

| Windows Storage Server 2012 R2 Standard | Windows Storage Server 2016 Standard |

| Windows Storage Server 2012 R2 Workgroup | Windows Storage Server 2016 Workgroup |

可以将 Windows Server 2016 Standard(零售版)转换为 Windows Server 2016 Datacenter(零售版)。

可以将 Windows Server 2016 Essentials(零售版)转换为 Windows Server 2016 Standard(零售版)。

可以将 Windows Server 2016 Standard 的评估版转换为 Windows Server 2016 Standard(零售版)或 Datacenter(零售版)。

可以将 Windows Server 2016 Datacenter 评估版转换为 Windows Server 2016 Datacenter(零售版)。

查看windows 2008升级到windows 2012的说明,请点击这里。

查看windows 2008升级到windows 2012 r2的说明,请点击这里。

| 如果运行的是: | 可以升级到这些版本: |

|---|---|

| 带有 SP1 的 Windows Server 2008 R2 Datacenter | Windows Server 2012 R2 Datacenter |

| 带有 SP1 的 Windows Server 2008 R2 Enterprise | Windows Server 2012 R2 Standard 或 Windows Server 2012 R2 Datacenter |

| 带有 SP1 的 Windows Server 2008 R2 Standard | Windows Server 2012 R2 Standard 或 Windows Server 2012 R2 Datacenter |

| 带有 SP1 的 Windows Web Server 2008 R2 | Windows Server 2012 R2 Standard |

| Windows Server 2012 Datacenter | Windows Server 2012 R2 Datacenter |

| Windows Server 2012 Standard | Windows Server 2012 R2 Standard 或 Windows Server 2012 R2 Datacenter |

| Hyper-V Server 2012 | Hyper-V Server 2012 R2 |

可以将 Windows Server 2012 Standard(零售版)转换为 Windows Server 2012 Datacenter(零售版)。

可以将 Windows Server 2012 Essentials(零售版)转换为 Windows Server 2012 Standard(零售版)。

可以将 Windows Server 2012 Standard 评估版转换为 Windows Server 2012 Standard(零售版)或 Datacenter(零售版)。

查看windows 2008升级到windows 2012的说明,请点击这里。

查看windows 2012升级到windows 2016的说明,请点击这里。

| 如果运行的是: | 可以升级到这些版本: |

|---|---|

| 带有 SP2 的 Windows Server 2008 Standard 或带有 SP2 的 Windows Server 2008 Enterprise | Windows Server 2012 Standard、Windows Server 2012 Datacenter |

| 带有 SP2 的 Windows Server 2008 Datacenter | Windows Server 2012 Datacenter |

| Windows Web Server 2008 | Windows Server 2012 Standard |

| 带有 SP1 的 Windows Server 2008 R2 Standard 或带有 SP1 的 Windows Server 2008 R2 Enterprise | Windows Server 2012 Standard、Windows Server 2012 Datacenter |

| 带有 SP1 的 Windows Server 2008 R2 Datacenter | Windows Server 2012 Datacenter |

| Windows Web Server 2008 R2 | Windows Server 2012 Standard |

可以将 Windows Server 2012 Standard(零售版)转换为 Windows Server 2012 Datacenter(零售版)。

可以将 Windows Server 2012 Essentials(零售版)转换为 Windows Server 2012 Standard(零售版)。

可以将 Windows Server 2012 Standard 评估版转换为 Windows Server 2012 Standard(零售版)或 Datacenter(零售版)。

查看windows 2008升级到windows 2012 r2的说明,请点击这里。

查看windows 2012升级到windows 2016的说明,请点击这里。

信息搜集也称踩点,信息搜集毋庸置疑就是尽可能的搜集目标的信息,包括端口信息、DNS信息、员工邮箱等等看似并不起眼的一些信息都算是信息搜集,这些看似微乎其微的信息,对于渗透测试而言就关乎到成功与否了。

信息搜集是渗透测试的最重要的阶段,占据整个渗透测试的60%,可见信息搜集的重要性。根据收集的有用信息,可以大大提高我们渗透测试的成功率。

1、主动式信息搜集(可获取到的信息较多,但易被目标发现) 2、通过直接发起与被测目标网络之间的互动来获取相关信息,如通过Nmap扫描目标系统。 3、被动式信息搜集(搜集到的信息较少,但不易被发现) 4、通过第三方服务来获取目标网络相关信息。如通过搜索引擎方式来搜集信息。

1、whois信息(微步) 2、网站架构 3、dns信息(通过查询dns我们可以检测是否存在dns域传送漏洞) 4、子域名搜集 5、敏感目录及敏感信息、源码泄露(搜索引擎+工具) 6、脆弱系统(网络空间) 7、旁站查询 8、C端查询 9、指纹信息 10、端口服务 11、备案信息 12、真实ip 13、探测waf 14、社工(朋友圈、微博、qq空间、求职、交易等社交平台) 15、企业信息(天眼查、企业信用信息公示系统、工业和信息化部ICP/IP地址/域名信息备案管理系统)

上面我已经列举了需要搜集的信息,然后我给它们分了一下类。

我考虑到一个网站的组成是由域名、服务器、网站程序组成的。

因此:

首先入手域名方面:whois、子域名、备案信息; 其次是入手服务器方面:dns信息、端口服务、真实ip; 然后入手网站程序(web层)方面:网站架构、敏感目录及敏感信息、源码泄露(搜索引擎+工具)、脆弱系统(网络空间)、旁站查询、C端查询、指纹信息、探测waf; 最后入手企业方面:天眼查、企业信用信息公示系统

归了类之后,我做了一张脑图。

脑图如下图所示:

whois是用来查询域名的IP以及所有者等信息的传输协议。 whois信息可以获取关键注册人的信息,包括注册商、联系人、联系邮箱、联系电话、创建时间等,可以进行邮箱反查域名,爆破邮箱,社工,域名劫持等等。

1、http://whois.chinaz.com/ 2、微步 3、https://who.is/ 4、Linux whois命令 5、其他工具

这里需要注意的是国际域名可以设置隐私保护,但像国内.cn等域名是不可以设置隐私保护的。

当然我们得比较一下这几种方式哪一种比较适合自己。

这里我用360.cn为例。可以看到下图我们搜集到了注册商、联系人、联系邮箱等信息。

可以看到很直观,很中国,而且我们还可以通过联系人和联系邮箱反查。

我们通过联系人反查,搜集到更多信息,效果如下图

我们也可以通过邮箱反查,效果如下图

下图通过微步查询whois信息的效果,和站长之家一样很中国,想要反查whois需要复制邮箱

图是反查邮箱的效果,微步需要登录才可以查看更多的信息。

因此相较于站长之家就显得有些麻烦了。

下图是通过who.is网站查询到的whois信息,可以看到中文字符竟还有乱码,很外国,且不能whois反查。

需要注意的是并不是所有Linux系统都自带whois命令的。

我这里就用CentOS7来演示安装whois客户端。

具体命令的话可以看下图

安装完成之后,我们来查询一下360.cn。可以看到下图的效果,同样出现了乱码。

查询whois信息的工具,我这里不做讲解了,工具实质上还是调用了网站接口的。

因此通过比较,我们针对国内网站的whois信息,我们使用站长之家和微步来查询whois信息效率会比较高。

子域名收集可以发现更多目标,以增加渗透测试成功的可能性,探测到更多隐藏或遗忘的应用服务,这些应用往往可导致一些严重漏洞。当一个主站坚不可摧时,我们可以尝试从分站入手。

1、layer子域名挖掘机 2、https://phpinfo.me/domain/ 3、subDomainsBrute 4、搜索引擎语法(site:xxx.com)

下载地址:https://www.webshell.cc/6384.html

我们运行这款工具需要安装.net framework 4.0以上,否则会出现像下图一样的错误信息

我就以安装4.5.2为例

安装完毕后会出现下图

现在可以成功运行工具了

以360.cn为例,爆破的效果如下图,这款软件的好处是还可以进行扫描端口和探测服务器类型

这是Lcy大佬的在线子域名爆破工具,我们可以测试一下爆破360.cn的子域名的效果,如下图所示,作为在线工具,它的爆破速度很可观。

这是lijiejie大佬用python写的子域名爆破工具,不用说运行的话需要先安装python,对于懒惰的人,直接拖进kali里直接就可以运行。

github下载地址:https://github.com/lijiejie/subDomainsBrute

下图是以360.cn为例,用这款工具爆破出来的子域名,可以看到比较少,这是因为字典比较小的原因。

我们也可以通过搜索引擎的语法搜索,但是搜索到的子域名比较少。

下图是通过百度搜索360.cn子域名的效果图,当然谷歌也是同样的语法。

备案信息分为两种,一种是IPC备案信息查询,一种是公安部备案信息查询。如果是国外的服务器是不需要备案的,因此可以忽略此步骤,国内的服务器是需要备案的,因此可以尝试获取信息。

1、ICP备案查询 2、公安部备案查询

下图是通过网站查询ICP备案信息

下图是通过全国公安机关互联网安全管理服务平台查询公安部备案信息

通过查询DNS信息,我们可能可以发现网站的真实ip地址,也可以尝试测试是否存在DNS域传送漏洞。

1、Kali(host、big命令) 2、windows(nslookup命令) 3、在线工具

host查询DNS信息,如下图所示:

big查询DNS信息,如下图所示

nslookup命令效果如下图,比较low。

地址:

这里就不做讲解了,和查whois信息一样。

Nmap

个人觉得用Nmap足矣

扫描结果如下图所示,可以看到我们可以扫描到操作系统类型、端口信息和端口对应的服务信息。

下图是详细端口对应服务图

现在大多数的网站都开启了CDN加速,导致我们获取到的IP地址不一定是真实的IP地址。

CDN的全称是Content Delivery Network,即内容分发网络。其基本思路是尽可能避开互联网上有可能影响数据传输速度和稳定性的瓶颈和环节,使内容传输的更快、更稳定。通过在网络各处放置节点服务器所构成的在现有的互联网基础之上的一层智能虚拟网络,CDN系统能够实时地根据网络流量和各节点的连接、负载状况以及到用户的距离和响应时间等综合信息将用户的请求重新导向离用户最近的服务节点上。其目的是使用户可就近取得所需内容,解决 Internet网络拥挤的状况,提高用户访问网站的响应速度。

1、二级域名法 一般网站不会所有的二级域名放CDN,因此我们可以利用这点来获取网站的真实ip 2、多地ping法 由CDN的原理,不同的地方去Ping服务器,如果IP不一样,则目标网站肯定使用了CDN 3、nslookup法 找国外的比较偏僻的DNS解析服务器进行DNS查询,因为大部分CDN提供商只针对国内市场,而对国外市场几乎是不做CDN,所以有很大的几率会直接解析到真实IP 4、查看邮件法 通过查看邮件原文来确定ip地址,CDN总不会发送邮件吧 5、RSS订阅法 RSS原理于邮件法差不多 6、查看历史解析记录法 查找域名历史解析记录,域名在上CDN之前用的IP,很有可能就是CDN的真实源IP地址 7、利用网站漏洞(XSS、命令执行、SSRF、php探针、phpinfo页面等) 可以通过一些页面和漏洞获取到服务器ip地址也是可能的。

查询方式:

1、Nmap 2、wappalyzer插件 3、云悉

wappalyzer插件是一款火狐插件,可以去火狐扩展中添加。

云悉是云悉安全专注于网络资产自动化梳理,cms检测web指纹识别,让网络资产更清晰的在线查询工具。

通过Nmap获取操作系统,如下图所示

通过wappalyzer插件查询,如下图所示

通过云悉也可以查询到操作系统,如下图所示

1、wappalyzer插件 2、云悉

通过wappalyzer插件查询中间件信息,如下图所示

通过云悉也可以查询到中间件信息,如下图所示

1、wappalyzer 2、云悉

通过云悉查询到数据库信息,如下图所示

通过wappalyzer插件查询到数据库信息,如下图所示

1、wappalyzer 2、云悉

通过wappalyzer插件查询到编程语言信息,如下图所示

通过云悉查询到编程语言信息,如下图所示

1、御剑 2、搜索引擎 3、BBscan 4、GSIL 5、社交平台(QQ群、文库、求职网)

robots.txt、crossdomin.xml、sitemap.xml、源码泄漏文件、/WEB-INF/

御剑这款工具主要用于扫描网站的敏感目录、敏感文件。这里必须要说明一下字典必须要足够强大才可以扫到别人发现不了的点。因此我们必须完善一下自己的字典。

下图是我利用御剑对我自己网站的一次扫描

搜索引擎也可以用于搜索网站的敏感目录、敏感文件和敏感信息。

这里就必须提一下搜索引擎的语法了,这里以google 黑客语法为例,语法同样适用于百度搜索引擎。

基本语法:

"" //双引号表示强制搜索

- //表示搜索不包含关键词的网页

| //或者的意思

site //返回所有于这个域名有关的网页

intext //搜索到的网页正文部分包含关键词

intitle //搜索到的网页标题包含关键词

cache //搜索关于某些内容的缓存

definne //搜索某个词语的定义

filetype //搜索指定的文件类型

info //查找指定站点的一些基本信息

inurl //搜索包含关键词的URL

link //可以返回所有和baidu.com做了链接的URL

下面做几个演示

下图将返回360.cn的一些分站

下图返回了所有360.cn下的所有包含login关键词的URL

具体的用法你可以自己开动脑经组合使用,这里就不多做演示了。

BBscan是一款信息泄漏批量扫描脚本。它是依旧还是由lijiejie大佬用python写的安全工具。

这是项目地址:https://github.com/lijiejie/BBScan

在windows平台运行需要解决依赖问题

pip install -r requirements.txt

下图是安装依赖的过程

下面说一下使用示例

1. 扫描单个web服务 www.target.com

python BBScan.py --host www.target.com

2. 扫描www.target.com和www.target.com/28下的其他主机

python BBScan.py --host www.target.com --network 28

3. 扫描txt文件中的所有主机

python BBScan.py -f wandoujia.com.txt

4. 从文件夹中导入所有的主机并扫描

python BBScan.py -d targets/ --browser

5. 如果是为了去各大src刷漏洞,可以考虑把所有域名保存到targets文件夹下,然后

python BBScan.py -d targets/ --network 30

下图是我利用BBscan扫描自己网站

GSIL是一款由python3写的从github上寻找敏感文件的安全工具。

项目地址:https://github.com/FeeiCN/GSIL

先安装一下依赖

pip install -r requirements.txt

然后需要给它进行配置

用法

# 启动测试$ python3 gsil.py test# 测试token有效性$ python3 gsil.py --verify-tokens

在wooyun某一些案例中,有一些奇葩的思路,通过qq群信息泄露或者通过在线文档平台等等导致被攻击。

下图是通过QQ群查找找到的敏感文件以及账号和密码信息。

下图是通过道客巴巴获取敏感信息,其他社交平台这里就不演示了,社交平台实在有点多。

网络空间搜索引擎的作用就是将互联网上公开的网络资产收集和整理,以此方便人们进行查阅和利用。我在网络空间可发现了不少企业的脆弱系统,未授权访问、SQL注入、弱口令等等都是存在的。

网络空间搜索引擎:

1、Shodan 2、FOFA 3、Zoomeye

旁站是和目标网站在同一台服务器上的其它的网站。

在线工具 k8旁站查询

下图是通过站长之家获取同一个服务器下的站点信息

这个工具是C#写的,因此需要.NET Framework v4.0

想要使用这款工具还需要申请必应API,我手工测试时是打不开KEY申请地址的,可能已经不行了,因此还是推荐使用在线工具查询吧。

C端是和目标服务器ip处在同一个C段的其它服务器。

北极熊扫描器 Nmap

这是一款国人写的扫描器,不得不说这款扫描器误报率是真的高。通过一些实战我发现这款扫描器不错的是C端扫描,可以获取网站标题、服务环境、程序类型

下载地址

下图是使用北极熊扫描器扫C端的效果图

下图是Nmap扫描开放http服务的服务器的效果图

指定路径下指定名称的js文件或代码。 指定路径下指定名称的css文件或代码。 <title>中的内容,有些程序标题中会带有程序标识 meta标记中带程序标识中带程序标识。 display:none中的版权信息。 页面底部版权信息,关键字© Powered by等。 readme.txt、License.txt、help.txt等文件。 指定路径下指定图片文件,如一些小的图标文件,后台登录页面中的图标文件等,一般管理员不会修改它们。 注释掉的html代码中<!– http头的X-Powered-By中的值,有的应用程序框架会在此值输出。 cookie中的关键字 robots.txt文件中的关键字 404页面 302返回时的旗标

通过识别目标网站所使用的CMS信息,可以帮助我们进一步了解渗透测试环境,可以利用已知的一些CMS漏洞来进行攻击。

1、云悉 2、wappalyzer插件 3、whatweb工具

WAF也称Web应用防护系统,Web应用防火墙是通过执行一系列针对HTTP/HTTPS的安全策略来专门为Web应用提供保护的一款产品。

原理:WAF识别大多基于Headers头信息。通过发送恶意的内容,对比响应,寻找数据包被拦截、拒绝或者检测到的标识。

手工(提交恶意数据) 工具(WAFW00F、Nmap)

我们可以通过工具判断,如果工具检测到WAF的存在,手工验证一下是否存在误报;如果工具检测不到WAF的存在,我们也可以通过手工来判断WAF到底存不存在。

Nmap探测WAF有两种脚本,一种是http-waf-detect,一种是http-waf-fingerprint。

WAFW00F探测WAF

在网址URL参数后面输入恶意数据,通过提交后被WAF拦截得知WAF信息。如下图

地址:https://www.tianyancha.com/

天眼查是一款“都能用的商业安全工具”,根据用户的不同需求,实现了企业背景、企业发展、司法风险、经营风险、经营状况、知识产权方面等多种数据维度的检索。

下图以奇虎360为例

地址:http://www.gsxt.gov.cn/index.html

下图以奇虎360为例

1、whois 查询网站及服务器信息

如果知道目标的域名,你首先要做的就是通过 Whois 数据库查询域名的注册信息,Whois 数据库是提供域名的注册人信息,包括联系方式,管理员名字,管理员邮箱等等,其中也包括 DNS 服务器的信息。

默认情况下,Kali 已经安装了 Whois 。你只需要输入要查询的域名即可:

利用以上收集到的邮箱、QQ、电话号码、姓名、以及服务商,可以针对性进行攻击,利用社工库进行查找相关管理员信息,另外也可以对相关 DNS 服务商进行渗透,查看是否有漏洞,利用第三方漏洞平台,查看相关漏洞。

可以使用 dig 命令对 DNS 服务器进行挖掘,Dig 命令后面直接跟域名,回车即可,如图:

【Dig常用选项】

1 -c 选项,可以设置协议类型( class ),包括 IN (默认)、CH 和 HS。

2 -f 选项,dig 支持从一个文件里读取内容进行批量查询,这个非常体贴和方便。文件的内容要求一行为一个查询请求。来个实际例子吧:

3 -4 和 -6 两个选项,用于设置仅适用哪一种作为查询包传输协议,分别对应着 IPv4 和 IPv6。

4 -t 选项,用来设置查询类型,默认情况下是 A,也可以设置 MX 等类型,来一个例子:

5 -q 选项,其实它本身是一个多余的选项,但是它在复杂的 dig 命令中又是那么的有用。-q 选项可以显式设置你要查询的域名,这样可以避免和其他众多的参数、选项相混淆,提高了命令的可读性,来个例子:

6 -x 选项,是逆向查询选项。可以查询 IP 地址到域名的映射关系。举一个例子:

【跟踪 dig 全过程】

dig 非常著名的一个查询选项就是 +trace,当使用这个查询选项后,dig 会从根域查询一直跟踪直到查询到最终结果,并将整个过程信息输出出来

【精简 dig 输出】

使用 +nocmd 的话,可以节省输出 dig 版本信息。

Dig 可以用来查域传送漏洞

前面介绍了 dig 的使用,若将查询类型设定为 axfr,就能得到域传送数据。这也是我们要用来测试 DNS 域传送泄露的命令

nslookup 是站长较为常用的工具之一,它甚至比同类工具 dig 的使用人数更多,原因是它的运行环境是 windows ,并且不需要我们再另外安装什么东西。dig 是在 linux 环境里运行的命令,不过也可以在 windows 环境里使用,只是需要安装 dig windows 版本的程序。

Nslookup 命令以两种方式运行:非交互式和交互式。本文第一次提到 “交互式” 的概念,简单说明:交互式系统是指执行过程中允许用户输入数据和命令的系统。而非交互式系统,是指一旦开始运行,不需要人干预就可以自行结束的系统。因此,nslookup 以非交互式方式运行,就是指运行后自行结束。而 “交互式”,是指开始运行后,会要求使用者进一步输入数据和命令。

DNS 记录类型:

A 地址记录 AAAA 地址记录 AFSDB Andrew 文件系统数据库服务器记录 ATMA ATM 地址记录 CNAME 别名记录 HINFO 硬件配置记录,包括 CPU 、操作系统信息 ISDN 域名对应的 ISDN 号码 MB 存放指定邮箱的服务器 MG 邮件组记录 MINFO 邮件组和邮箱的信息记录 MR 改名的邮箱记录 MX 邮件服务器记录 NS 名字服务器记录 PTR 反向记录 RP 负责人记录 RT 路由穿透记录 SRV TCP 服务器信息记录 TXT 域名对应的文本信息 X25 域名对应的 X.25 地址记录

举例说明:

设置类型为 ns

下面的例子查询 baidu.com 使用的 DNS 服务器名称:

下面的例子展示如何查询 baidu.com 的邮件交换记录:

查看网站 cname 值。

查看邮件服务器记录( -qt=MX )

同样 nslookup 也可以验证是否存在域传送漏洞,步骤如下:

1) nslookup 进入交互式模式

2) Server 设置使用的 DNS 服务器

3) ls 命令列出某个域中的所有域名

在进行了基本域名收集以后,如果能通过主域名得到所有子域名信息,再通过子域名查询其对应的主机 IP,这样我们能得到一个较为完整的信息。除了默认使用,我们还可以自己定义字典来进行域名爆破。

使用 fierce 工具,可以进行域名列表查询:fierce -dns domainName

输出结果表明,程序首先进行了域传送测试,域传送通过一条命令就能获取服务器上所有的域名信息。如果一次就能简单获取服务器上所有记录域名信息,就不再暴力破解。

但从结果上看,“Unsucessful in zone transfer” , 域传送测试是失败了。接着执行暴力破解,测试的数量取决于字典中提供的字符串数量,上例中没有指定字典,在默认情况下在 Kali 中使用 /usr/share/fierce/hosts.txt。一个内部网络的 DNS 域名服务器可以提供大量信息,这些信息可以在以后评估网络漏洞。

theHarvester 是一个社会工程学工具,它通过搜索引擎、PGP 服务器以及 SHODAN 数据库收集用户的 email ,子域名,主机,雇员名,开放端口和 banner 信息。

-d 服务器域名 -l 限制显示数目 -b 调用搜索引擎(baidu,google,bing,bingapi,pgp,linkedin,googleplus,jigsaw,all) -f 结果保存为HTML和XML文件 -h 使用傻蛋数据库查询发现主机信息

实例1:

theHarvester -d sec-redclub.com -l 100 -b baidu

实例2:

输出到 html 文件中,可以更清晰的看到搜索的网站信息的模型。

theHarvester -d sec-redclub.com -l 100 -b baidu -fmyresults.html

DNSenum 是一款非常强大的域名信息收集工具。它能够通过谷歌或者字典文件猜测可能存在的域名,并对一个网段进行反向查询。它不仅可以查询网站的主机地址信息、域名服务器和邮件交换记录,还可以在域名服务器上执行 axfr 请求,然后通过谷歌脚本得到扩展域名信息,提取子域名并查询,最后计算 C 类地址并执行 whois 查询,执行反向查询,把地址段写入文件。本小节将介绍使用 DNSenum 工具检查 DNS 枚举。在终端执行如下所示的命令:

输出的信息显示了 DNS 服务的详细信息。其中,包括主机地址、域名服务地址和邮件服务地址,最后会尝试是否存在域传送漏洞。

使用 DNSenum 工具检查 DNS 枚举时,可以使用 dnsenum 的一些附加选项,如下所示。

–threads[number]:设置用户同时运行多个进程数。 -r:允许用户启用递归查询。 -d:允许用户设置 WHOIS 请求之间时间延迟数(单位为秒)。 -o:允许用户指定输出位置。 -w:允许用户启用 WHOIS 请求。

二级域名是指顶级域名之下的域名,在国际顶级域名下,它是指域名注册人的网上名称;在国家顶级域名下,它是表示注册企业类别的符号。我国在国际互联网络信息中心(Inter NIC) 正式注册并运行的顶级域名是CN,这也是我国的一级域名。在顶级域名之下,我国的二级域名又分为类别域名和行政区域名两类。类别域名共7个,包括用于科研机构的ac;国际通用域名com、top;用于教育机构的edu;用于政府部门的gov;用于互联网络信息中心和运行中心的net;用于非盈利组织的org。而行政区域名有34个,分别对应于我国各省、自治区和直辖市。(摘自百度百科)

以上为工具默认参数,如果是新手,请直接跟主域名即可,不用进行其它设置。

python subDomainsbrute.py sec-redclub.com

就可以直接运行,等待结果,最后在工具文件夹下面存在txt文件,直接导入扫描工具就可以进行扫描了。

8、layer子域名检测工具

layer子域名检测工具主要是windows一款二级域名检测工具,利用爆破形式。

工具作者:http://www.cnseay.com/4193/

域名对话框直接输入域名就可以进行扫描了,工具显示比较细致,有域名、解析 ip、cnd 列表、web 服务器和网站状态,这些对于一个安全测试人员,非常重要。如下操作:

回显示大部分主要二级域名。

Nmap 是一个网络连接端口扫描软件,用来扫描网上电脑开放的网络连接端口。确定哪些服务运行在哪些连接端口,并且推断计算机运行哪个操作系统。它是网络管理员必用的软件之一,以及用以评估网络系统安全。

功能:

1、 主机发现

2、 端口扫描

3、 版本侦测

4、 OS侦测

几种部署方式:

1、Kail 集成环境

2、单独安装(使用 yum 工具直接安装)

3、PentestBox 环境

4、Windows 版等等

Nmap 的参数和选项繁多,功能非常丰富。我们先来看一下 Nmap 的通用命令格式:(详细教程及下载方式参见:http://nmap.org/)

Nmap < 扫描选项 > < 扫描目标 >

主机发现的原理与 Ping 命令类似,发送探测包到目标主机,如果收到回复,那么说明目标主机是开启的。Nmap 支持十多种不同的主机探测方式,比如发送 ICMP ECHO/TIMESTAMP/NETMASK 报文、发送 TCPSYN/ACK 包、发送 SCTP INIT/COOKIE-ECHO 包,用户可以在不同的条件下灵活选用不同的方式来探测目标机。

主机发现的基本用法:

-sL: List Scan 列表扫描,仅将指定的目标的IP列举出来,不进行主机发现。 -sn: Ping Scan 只进行主机发现,不进行端口扫描。 -Pn: 将所有指定的主机视作开启的,跳过主机发现的过程。 -PS/PA/PU/PY[portlist]: 使用TCPSYN/ACK或SCTP INIT/ECHO方式进行发现。 -PE/PP/PM: 使用ICMP echo,timestamp, and netmask 请求包发现主机。 -PO[protocollist]: 使用IP协议包探测对方主机是否开启。 -sP:Ping 指定范围内的 IP 地址 -n/-R: -n表示不进行DNS解析;-R表示总是进行DNS解析。 –dns-servers <serv1[,serv2],…>: 指定DNS服务器。 –system-dns: 指定使用系统的DNS服务器 –traceroute: 追踪每个路由节点

扫描局域网 192.168.80.1/24 范围内哪些 IP 的主机是活动的。

命令如下:

nmap –sn 192.168.80.1/24

由图可知:192.168.80.1、192.168.80.254、192.168.80.166 三台主机处于存活状态。

扫描局域网 192.168.80.100-200 范围内哪些 IP 的主机是活动的。

命令如下:

nmap –sP 192.168.80.100-200

端口扫描是 Nmap 最基本最核心的功能,用于确定目标主机的 TCP/UDP 端口的开放情况。默认情况下,Nmap 会扫描 1000 个最有可能开放的 TCP 端口。Nmap 通过探测将端口划分为 6 个状态:

open:端口是开放的。 closed:端口是关闭的。 filtered:端口被防火墙 IDS/IPS 屏蔽,无法确定其状态。 unfiltered:端口没有被屏蔽,但是否开放需要进一步确定。 open|filtered:端口是开放的或被屏蔽。 closed|filtered :端口是关闭的或被屏蔽。

端口扫描方面非常强大,提供了很多的探测方式:

TCP SYN scanning TCP connect scanning TCP ACK scanning TCP FIN/Xmas/NULL scanning UDP scanning

其他方式

-sS/sT/sA/sW/sM: 指定使用 TCPSYN/Connect()/ACK/Window/Maimon scans 的方式来对目标主机进行扫描。 -sU: 指定使用 UDP 扫描方式确定目标主机的UDP端口状况。 -sN/sF/sX: 指定使用 TCP Null,FIN, and Xmas scans 秘密扫描方式来协助探测对方的 TCP 端口状态。 –scanflags <flags>: 定制 TCP 包的 flags。 -sI zombiehost[:probeport]: 指定使用 idle scan 方式来扫描目标主机(前提需要找到合适的 zombie host ) -sY/sZ: 使用 SCTPINIT/COOKIE-ECHO 来扫描 SCTP 协议端口的开放的情况。 -sO: 使用 IP protocol 扫描确定目标机支持的协议类型。 -b <FTP relay host>: 使用 FTPbounce scan 扫描方式 -p 指定端口扫描

在此,我们以主机 192.168.80.166 为例。命令如下:

nmap-sS -p0-65535 -T4 192.168.80.166

参数 -sS 表示使用 TCP SYN 方式扫描 TCP 端口;-p0-65535 表示扫描所有端口;-T4 表示时间级别配置 4 级;

扫描特定端口是否开放

nmap -p21,80,445,3306 192.168.80.166

简要的介绍版本的侦测原理。版本侦测主要分为以下几个步骤:

1、首先检查 open 与 open|filtered 状态的端口是否在排除端口列表内。如果在排除列表,将该端口剔除。

2、如果是 TCP 端口,尝试建立 TCP 连接。尝试等待片刻(通常 6 秒或更多,具体时间可以查询文件 nmap-services-probes 中 Probe TCP NULL q|| 对应的 totalwaitms )。通常在等待时间内,会接收到目标机发送的 “WelcomeBanner” 信息。nmap 将接收到的 Banner 与 nmap-services-probes 中 NULL probe 中的签名进行对比。查找对应应用程序的名字与版本信息。

3、如果通过 “Welcome Banner” 无法确定应用程序版本,那么 nmap 再尝试发送其他的探测包(即从 nmap-services-probes 中挑选合适的 probe ),将 probe 得到回复包与数据库中的签名进行对比。如果反复探测都无法得出具体应用,那么打印出应用返回报文,让用户自行进一步判定。

4、如果是 UDP 端口,那么直接使用 nmap-services-probes 中探测包进行探测匹配。根据结果对比分析出 UDP 应用服务类型。

5、如果探测到应用程序是 SSL,那么调用 openSSL 进一步的侦查运行在 SSL 之上的具体的应用类型。

6、如果探测到应用程序是 SunRPC,那么调用 brute-force RPC grinder 进一步探测具体服务。

具体参数解释

-sV: 指定让 Nmap 进行版本侦测 –version-intensity <level>: 指定版本侦测强度 ( 0-9 ),默认为 7 。数值越高,探测出的服务越准确,但是运行时间会比较长。 –version-light: 指定使用轻量侦测方式 ( intensity 2 ) –version-all: 尝试使用所有的probes进行侦测 ( intensity 9 ) –version-trace: 显示出详细的版本侦测过程信息。

对主机 192.168.80.166 进行版本侦测。

命令如下:

nmap -sV -p0-65535 -T4 192.168.80.166

Nmap 使用 TCP/IP 协议栈指纹来识别不同的操作系统和设备。在 RFC 规范中,有些地方对 TCP/IP 的实现并没有强制规定,由此不同的 TCP/IP 方案中可能都有自己的特定方式。Nmap 主要是根据这些细节上的差异来判断操作系统的类型的。

具体实现方式如下:

Nmap 内部包含了 2600 多已知系统的指纹特征(在文件 nmap-os-db 文件中)。将此指纹数据库作为进行指纹对比的样本库。分别挑选一个 open 和 closed 的端口,向其发送经过精心设计的 TCP/UDP/ICMP 数据包,根据返回的数据包生成一份系统指纹。将探测生成的指纹与 nmap-os-db 中指纹进行对比,查找匹配的系统。如果无法匹配,以概率形式列举出可能的系统。

-O: 指定 Nmap 进行 OS 侦测。 –osscan-limit: 限制 Nmap 只对确定的主机的进行 OS 探测(至少需确知该主机分别有一个 open 和 closed 的端口)。 –osscan-guess: 大胆猜测对方的主机的系统类型。由此准确性会下降不少,但会尽可能多为用户提供潜在的操作系统。

命令如下:

nmap –O 192.168.80.166

-vv 详细显示扫描状态

nmap -p21,80,445,3306 -vv 192.168.80.166

–script 使用 nse 脚本,也可自行编写 nse 脚本,nmap 有 580 多个脚本

nmap –script=auth 192.168.80.166

–script=brute 对弱口令进行暴力破解

nmap –script=brute 192.168.80.166

–script=default 使用默认 nse 脚本搜集应用的信息

nmap –script=default 192.168.80.166

–script=vuln 检测常见漏洞

nmap –script=vuln 192.168.80.166

优势:

1、功能灵活强大,支持多种目标,大量计算机的同时扫描;

2、开源,相关帮助文档十分详细;

3、流行,由于其具有强大的扫描机探测功能,,已被成千上万安全专家使用。

劣势:

Nmap 参数众多,难以一一记忆;

DirBuster 是一款路径及网页暴力破解的工具,可以破解出一直没有访问过或者管理员后台的界面路径。

安装方式:

Java 运行环境 + DirBuster 程序包

使用方式:

1、直接双击 DirBuster.jar 打开软件,在 URL 中输入目标 URL 或者主机 IP 地址

2、在 file with list of dirs/files 栏后点击 browse,选择破解的字典库为 directory-list-2.3-small.txt

3、将 File extension 中填入正确的文件后缀,默认为 php ,如果为 jsp、asp、aspx 页面,需要填入 jsp、asp、aspx 同样可以选择自己设置字典,线程等等

4、其他选项不变,点击右下角的 start,启动目录查找

5、观察返回结果,可点击右下角的 report,生成目录报告

优点:

1、敏感目录发掘能力强

2、OWASP安全机构极力推荐

缺点:

探测目录依赖字典文件(可以说工具只是辅助,在不同的人手里,工具有不同的功效,为什么呢?因为核心是字典,牛逼的人经过常年的渗透测试收集到的字典足够精准足够全面,所以新手可以先学习工具,想要成长还是要搞清楚原理。)

H3C无线控制器修改SSID名称时,需要将service-template服务模板关闭,大概步骤如下

[wx]wlan service-template xx

[wx-wlan-st-1]service-template disable

[wx-wlan-st-1]ssid xxx

[wx-wlan-st-1]service-template enable

通过以上步骤,即可修改SSID名称。