汇总了一些会引起设备重启,服务重启,用户掉线、断网的界面操作。

在调试设备时,注意规避或提前做好准备。

| 产品线 | 主模块 | 一级子模块 | 二级子模块 | 对应操作 | 高危风险说明 |

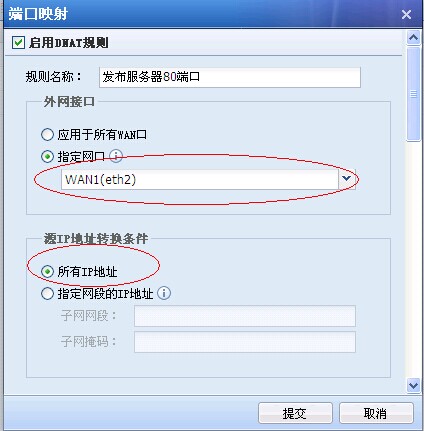

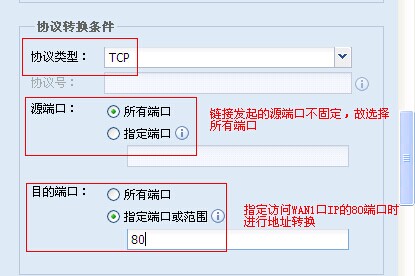

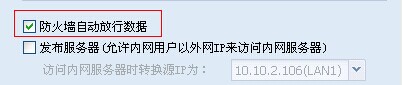

| AC | 系统管理 | 防火墙 | 端口映射 | 进行全映射(包括内网口全映射) | 导致从相应网口登录不上设备 |

| AC | 防火墙 | 代理上网 | 更改或删除代理上网规范 | 导致内网断网 | |

| AC | 系统配置 | 系统时间 | 修改时间配置(包括同步配置) | 重启所有服务。提交时设备界面有提示 | |

| AC | 备份配置/恢复 | 全局配置备份 | 恢复备份的配置并勾选了恢复网络配置 | 重启设备,还原之前的配置。提交时设备界面有提示 | |

| AC | 备份配置/恢复 | 全局配置备份 | 恢复出厂设备 | 重启设备,恢复出厂设备。提交时设备界面有提示 | |

| AC | 高级配置 | 远程维护 | 开启远程维护 | 可以从公网登录设备webui控制台 | |

| AC | 系统诊断 | 上网故障排除 | 全局开启直通 | 所有策略失效,导致流量过高,登录不上设备的风险(11.x开直通的时候,流控功能不生效,可以勾选“流量控制模块不直通) | |

| AC | 高级配置 | 全局排除 | 配置全局排除 | 全局排除的地址上网策略/流控策略失效 | |

| AC | 系统诊断 | 重启操作 | 重启网关 | 重启设备 | |

| AC | 系统诊断 | 重启操作 | 重启服务 | 重启所有服务 | |

| AC | 安全防护 | 防DOS攻击 | 防DOS攻击 | 内网三层环境,但是勾选了“内网到本设备间通过一台/多台二层交换机直接相连,没有跨越任何的三层交换设备” | 导致内网断网 |

| AC | 网络配置 | 部署模式 | 部署模式 | 修改部署模式信息的配置,并点击提交 | 重启所有服务【操作完成之后,设备界面有提示】 |

| AC | 静态路由 | 静态路由 | 修改路由配置 | 导致内网断网 | |

| AC | 网口配置 | 网口配置 | 更改协商模式、修改网口地址、dns等 | 存在协商不起来导致内网断网的风险 | |

| AC | 策略管理 | 上网策略 | 上网权限策略 | 禁止所有应用,所有用户上网 | 导致内网断网 |

| AC | 上网策略 | 上网权限策略 | 应用控制和端口控制做了全局拒绝上网,就会被拒绝 | 导致用户无法上网,做全部拒绝的策略时请谨慎考虑 | |

| AC | 上网策略 | 准入策略 | 开启准入策略 | 未安装好准入控件,会导致内网关联准入策略的用户断网 | |

| AC | 用户认证与管理 | 用户认证 | 认证策略 | 设置用户(或IP)与mac地址进行绑定时 | 未配置好跨三层mac地址识别,会导致内网用户断网 |

| AC | 用户管理 | 用户绑定 | 设置用户(或IP)与mac地址进行绑定时 | 未配置好跨三层mac地址识别,会导致内网用户断网 | |

| AC | 更改协商模式 | ip/mac绑定 | 设置用户(或IP)与mac地址进行绑定时 | 未配置好跨三层mac地址识别,会导致内网用户断网 | |

| AC | 用户认证 | 认证策略 | 新增认证方式为“不允许认证(禁止上网)”的策略 | 需要查看匹配顺序,如果顺序在最上面,则会导致内网的用户均无法认证,出现断网的情况;认证策略是自上往下匹配的,若有用户命中这条策略,该用户会因为无法通过认证而断网; | |

| AC | 认证高级选项 | 安装SSL识别根证书 | 针对于内网的网段启用推送安装ssl根证书的功能,并且勾选了“对80端口的HTTP请求强制重定向到证书安装页面” | 如果没有安装好根证书,则会导致内网的用户打开网页重定向安装页面,出现打不开网站的情况 | |

| AC | 终端接入管理 | 共享接入管理 | 共享接入管理 | 开启“配置选项”中的自动冻结功能 | 若允许无线上网的用户,没有加入排除列表,会导致该用户无法上网; 若公司的无线是nat环境,会导致全部的无线用户断网; |

| AC | 升级 | 升级 | 升级 | 对设备软件版本进行升级操作 | 需要告知升级风险,建议从界面上备份配置(会重启设备,导致通过设备的流量无法传输或者是内网断网,并且升级也是有一定风险的) |

| AC | 对象定义 | 自定义应用 | 自定义应用 | 新增自定义应用 | 如果定义的是所有端口、所有地址,并且勾选了自定义应用优先,则会导致都匹配到这个应用,会导致内网策略不生效,甚至断网 |

| AC | VPN配置 | 连接管理 | 连接管理 | 新增/编辑 连接管理的配置 | 会导致VPN服务重启,断开VPN服务 |

| AC | 虚拟IP池 | 虚拟IP池 | 新增/编辑 虚拟IP池 | 会导致VPN服务重启,断开VPN服务 | |

| AC | 多线路设置 | 多线路设置 | 新增/编辑 多线路设置 | 会导致VPN服务重启,断开VPN服务 | |

| AC | 多线路选路策略 | 多线路选路策略 | 新增/编辑 多线路选路策略 | 会导致VPN服务重启,断开VPN服务 | |

| AC | 本地子网列表 | 本地子网列表 | 新增/编辑 本地子网列表 | 会导致VPN服务重启,断开VPN服务 | |

| AC | 高级设置 | VPN接口设置 | 新增/编辑 VPN接口设置 | 会导致VPN服务重启,断开VPN服务 |